ITCOW牛新网 3月2日消息,网络安全公司Apiiro发布了一份关于GitHub遭受大规模攻击的报告。据该报告称,攻击者通过克隆安全且清洁的存储库,添加恶意和混淆代码后重新上传,进而实施攻击。Apiiro将这种攻击手法称为“恶意存储库混淆”,并估计受到影响的GitHub存储库可能超过10万个,甚至可能达到数百万个。

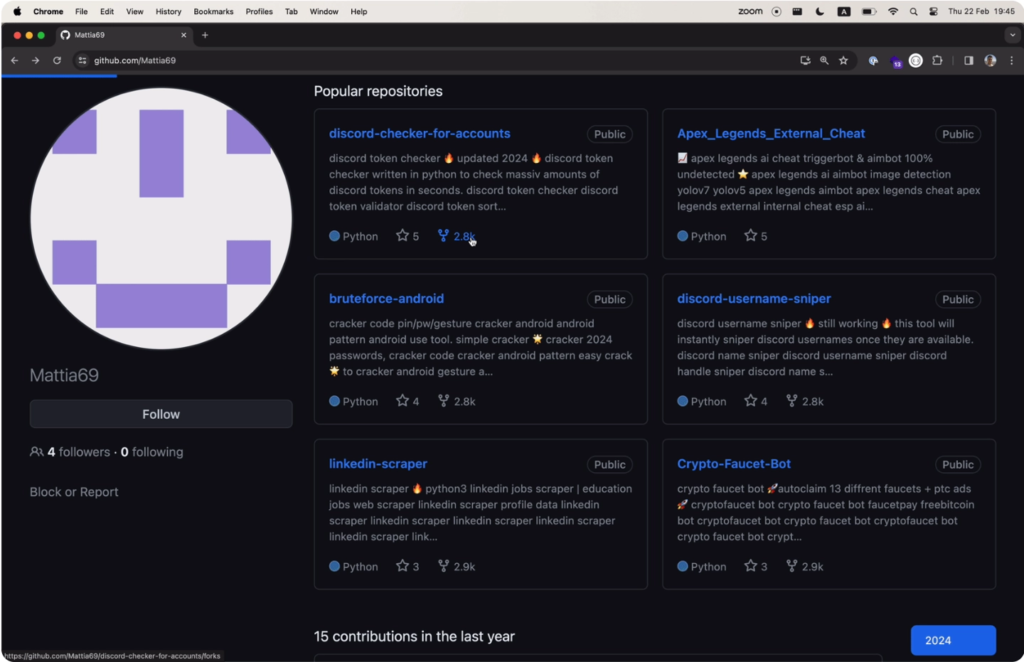

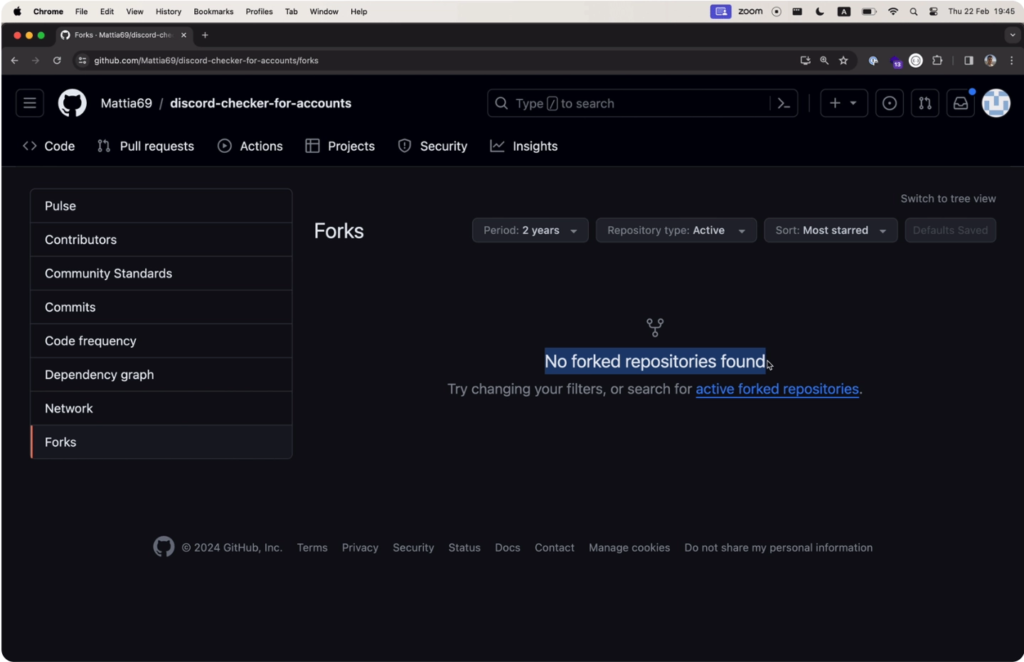

报告指出,GitHub等类似平台的特性,如自动生成账户和存储库的便捷性、舒适的API使用体验、易于绕过的软速率限制,以及大量隐藏存储库的存在,使其成为攻击者秘密感染软件供应链的理想目标。在水坑攻击中,攻击者会下载受欢迎的存储库,注入恶意代码后重新上传至GitHub。随后,他们利用自动化技术对这些存储库进行大量fork分叉,并通过社交媒体、Discord等渠道向目标受众传播伪造的存储库版本。

Apiiro报告还提到,GitHub已经收到相关通知,并删除了大部分恶意代码库。然而,攻击活动仍在继续,试图注入恶意代码的攻击正变得越来越普遍。该攻击自2023年5月开始呈现出指数级增长趋势,这使得GitHub面临在代码上传后尝试检测代码的挑战,但可能为时已晚。随着这些攻击的继续蔓延,越来越多的用户可能会受到感染。